A Cisco anuncia novas vulnerabilidades

Entre as vulnerabilidades anunciadas, está uma de nível crítico que pode levar a que o atacante seja capaz de executar código de forma...

Malwares sem ficheiro aumentam em 2018

No primeiro semestre deste ano, há uma subida de 94% dos ataques de malware sem qualquer ficheiro, de acordo com um relatório da...

Novo ataque de ransomware disfarçado como ativador do Windows, com funções ocultas!

Foi identificado um novo ransomware disfarçado como ativador do windows e com funções ocultas. Foi descoberto como estando ativo desde o...

Uma vulnerabilidade 0-day no Windows

Foi descoberta uma vulnerabilidade 0day, isto é, desconhecida por parte da Microsoft, e para a qual ainda não há um patch. É designada...

App do Fortnite vulnerável a ataques MITD

A app do Fortinite para Android revelou-se como sendo vulnerável a ataques Man in the Disk. Esta vulnerabilidade permite que apps...

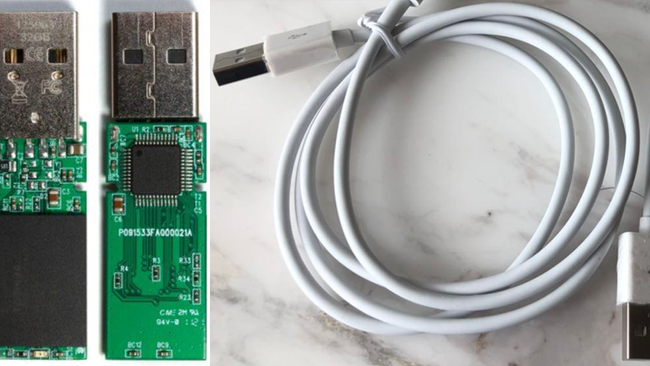

Conheça o USBHarpoon, um cabo USB que pode ser usado para comprometer um sistema em segundos

Sabe-se que para podermos ligar um tipo de dispositivo a outro, os chips do controlador USB nos periféricos têm de ser reprogramados....

Spyfone expõe diversos dados dos users online

Milhares de utilizadores tiveram os seus dados expostos para um domínio público. O Spyware pode revestir de diversas maneiras, incluindo...

Hackers conseguem entrar na base de dados da t mobile

Houve uma brecha na base de dados da T mobile. A sua API (Aplication Programming Interface) tinha uma falha. O pessoal de cibersegurança...

User enumeration flaw on openssh

Openssh has an username enumeration vulnerability in the OpenSSH client affecting all versions of the software The vulnerability, tracked...

Android malware framework transforma aplicações em spyware

Esta nova framework transforma as aplicações em spyware com enormes capacidades de vigilância, sendo parte de uma campanha de espionagem....